GitHubまたはGitLabリポジトリの自動コードレビューを設定します。Droidがプルリクエストとマージリクエストを分析し、問題を特定して、インラインコメントとしてフィードバックを投稿します。GitHubリポジトリでは、セットアップフローがレビュー自動化の設定の一部としてFactory Droid GitHub Appのインストールを確認します。Documentation Index

Fetch the complete documentation index at: https://factory-docs-auto-sync-jp-docs.mintlify.app/llms.txt

Use this file to discover all available pages before exploring further.

セットアップ

GitHubまたはGitLabの自動コードレビューを設定するには、/install-code-reviewコマンドを使用します:

- SCMプラットフォーム(GitHubまたはGitLab)を検出

- 前提条件(CLIツール、権限)を確認

- レビュー設定(深度、セキュリティ、トリガー)の設定をガイド

- ワークフローファイルとともにPR/MRを作成

動作の仕組み

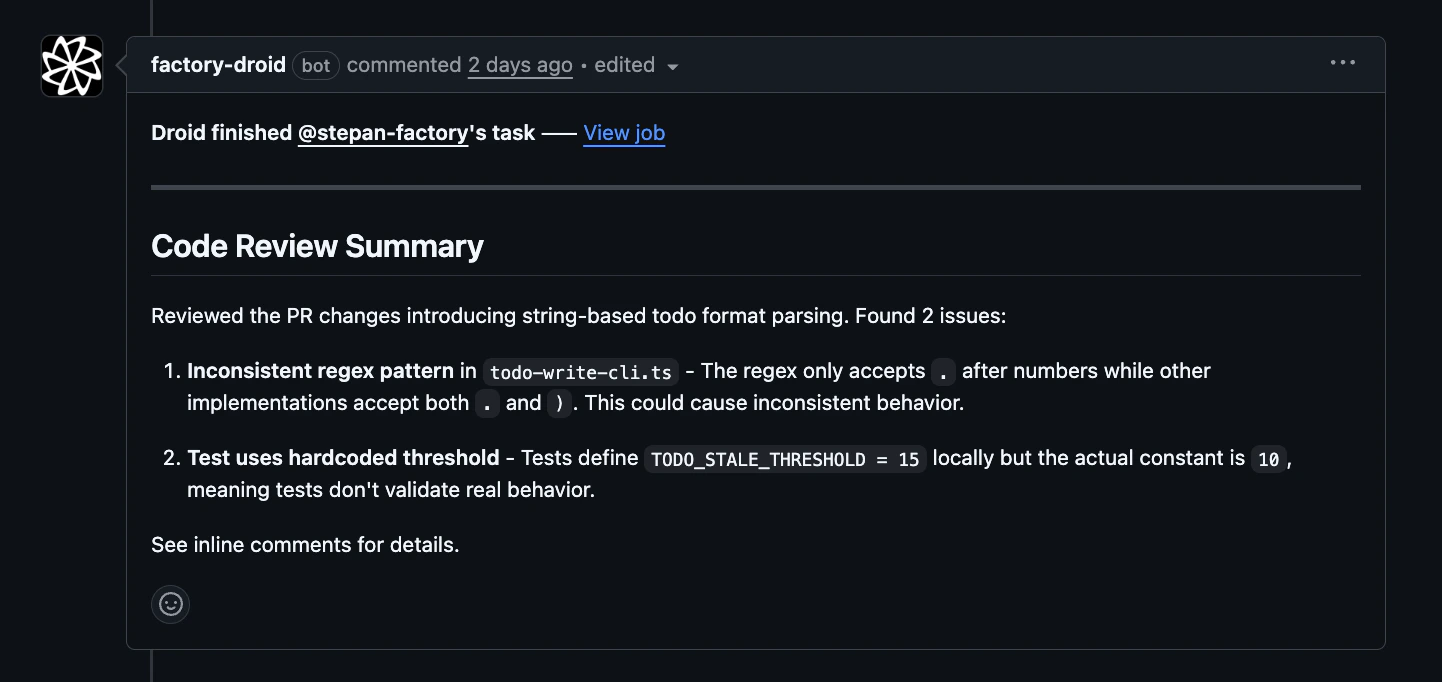

有効化すると、Droid Reviewワークフローは:- プルリクエストイベント(開始、同期、再開、レビュー準備完了)でトリガー

- 開発中のノイズを避けるため下書きPRをスキップ

- PR差分と既存のコメントを取得

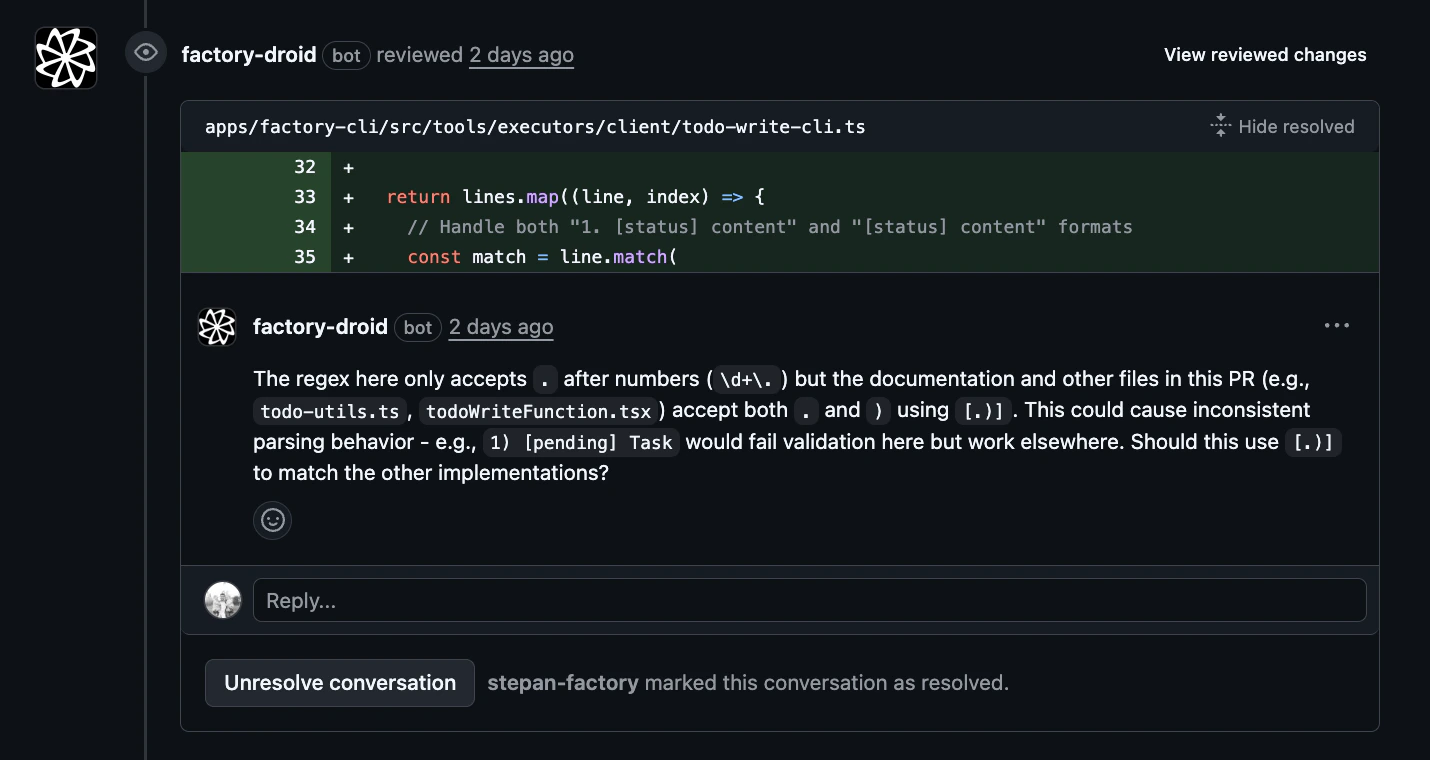

- バグ、セキュリティ問題、正確性の問題についてコード変更を分析

- 問題のある行にインラインコメントを投稿

- 問題が見つからない場合は承認を送信

レビューの深度

review_depth 入力は各レビューの徹底さとコストを制御します。/install-code-review セットアップ時に深度を選択するか、ワークフローで直接設定します。

deep(デフォルト) — より高い推論努力による徹底的な分析。より微妙なバグを捉えますが、レビューあたりのコストが高くなります。本番コードやセキュリティ重要なリポジトリに最適。shallow— 表面的な問題をカバーする、より高速でコスト効率の良いレビュー。大量リポジトリ、下書きPR、または支出を監視するチームに適しています。

review_model と reasoning_effort を使用してモデルや推論の強度を直接オーバーライドすることもでき、これらは深度プリセットよりも優先されます。

セキュリティレビュー

セキュリティレビューは、標準的なコードレビューと並行して(またはその代わりに)STRIDEベースの分析を実行します。専用のセキュリティレビューサブエージェントを使用して、なりすまし、改ざん、否認防止、情報開示、サービス拒否、および権限昇格の脆弱性をスキャンします。自動セキュリティレビューの有効化

ワークフローにautomatic_security_review: true を追加します。automatic_review と automatic_security_review の両方が有効な場合、セキュリティレビューアーはコードレビューパス中に並列サブエージェントとして実行されます:

オンデマンドセキュリティレビュー

任意のPRにコメントすることで、セキュリティレビューを手動でトリガーすることもできます:--full スキャンは新しいブランチ(droid/security-report-{date})を作成し、.factory/security/reports/security-report-{date}.md にレポートを生成して、発見事項を含むPRを開きます。

セキュリティ設定

| 入力 | デフォルト | 説明 |

|---|---|---|

automatic_security_review | false | 全てのPRで自動的にセキュリティレビューを実行 |

security_model | (review_model から継承) | セキュリティ分析用のモデル |

security_severity_threshold | medium | レポートする最小重要度:critical、high、medium、low |

スケジュール化されたセキュリティスキャン

ワークフローにcronトリガーを追加して、定期的なリポジトリ全体のスキャンをスケジュール実行:Droidがレビューする内容

自動レビューアーは明確なバグと問題に焦点を当てます:- デッド/到達不能コード

- 制御フローの破綻(

breakの欠如、フォールスルーバグ) - async/awaitの間違い

- null/undefined参照

- リソースリーク

- SQL/XSSインジェクション脆弱性

- エラーハンドリングの欠如

- オフバイワンエラー

- 競合状態

ワークフローのカスタマイズ

ワークフローが作成された後、リポジトリの.github/workflows/droid-review.ymlを編集してカスタマイズできます。

トリガー条件の変更

レビューが実行されるタイミングを変更:カスタムレビューガイドライン

リポジトリ固有のレビューガイドラインを追加するには、リポジトリ内に.factory/skills/review-guidelines/SKILL.mdファイルを作成します:

モデルを変更する

レビューに異なるモデルを使用する:特定のPRをスキップする

特定のケースでレビューをスキップするための条件を追加する:コメント数を制限する

プロンプト内のコメントの最大数を調整します:すべてのワークフロー入力

| 入力 | デフォルト | 説明 |

|---|---|---|

automatic_review | false | @droid reviewなしでPRを自動的にレビューする |

review_depth | deep | レビュープリセット: deep(徹底的) または shallow(高速) |

review_model | (depthから) | コードレビュー用のモデルをオーバーライド |

reasoning_effort | (depthから) | 推論努力をオーバーライド |

include_suggestions | true | コメントにコード提案ブロックを含める |

automatic_security_review | false | すべてのPRでセキュリティレビューを実行 |

security_model | (review_modelから) | セキュリティレビュー用のモデルをオーバーライド |

security_severity_threshold | medium | 報告する最小重要度 |

security_scan_schedule | false | スケジュールされた全リポジトリスキャンを有効化 |

security_scan_days | 7 | スキャンするコミットの日数 |

関連項目

- GitHub統合セキュリティ - GitHub App統合のセキュリティアーキテクチャ

- GitHub Actionsの例 - その他の自動化ワークフロー

- Droid Exec - CI/CD環境でのDroid実行